Ako to zistím ?Nemáš v notebooku nastaveno pro OR právě grafiku AMD? Já musel v nastavení grafiky NVIDIA přiřadit OR na vysokovýkonný procesor.

Install the app

How to install the app on iOS

Follow along with the video below to see how to install our site as a web app on your home screen.

Poznámka: This feature may not be available in some browsers.

Používáte zastaralý prohlížeč. Ten nemusí zobrazovat tuto nebo jiné webové stránky správně.

Měl(a) byste si jej zaktualizovat nebo použít alternativní prohlížeč.

Měl(a) byste si jej zaktualizovat nebo použít alternativní prohlížeč.

Počítačová poradna všeobecně

- Tvůrce vlákna Miran

- Datum začátku

OK už som našielNemáš v notebooku nastaveno pro OR právě grafiku AMD? Já musel v nastavení grafiky NVIDIA přiřadit OR na vysokovýkonný procesor.

Venny

Průvodčí

To je hezký, že jsi nám oznámil, ti že to fachá, ale nenapsal jsi, kde a jak se ti to povedlo nastavit.OK už som našieldiki moc za radu fachá to ako má

dvacka

Průvodčí

Zdravím,

dnes se z domácí wifi (poskytovatel O2) nedokážu dostat na stránky fóra a stránky Pikku. Vše ostatní funguje a z mobilu přes mobilní data se připojím v pohodě. Dokázal by mi někdo prosím poradit, kde může být zakopaný pes?

Děkuji

dnes se z domácí wifi (poskytovatel O2) nedokážu dostat na stránky fóra a stránky Pikku. Vše ostatní funguje a z mobilu přes mobilní data se připojím v pohodě. Dokázal by mi někdo prosím poradit, kde může být zakopaný pes?

Děkuji

Přílohy

Alois Nebel

Posunovač

Ahoj.Zdravím,

dnes se z domácí wifi (poskytovatel O2) nedokážu dostat na stránky fóra a stránky Pikku. Vše ostatní funguje a z mobilu přes mobilní data se připojím v pohodě. Dokázal by mi někdo prosím poradit, kde může být zakopaný pes?

Děkuji

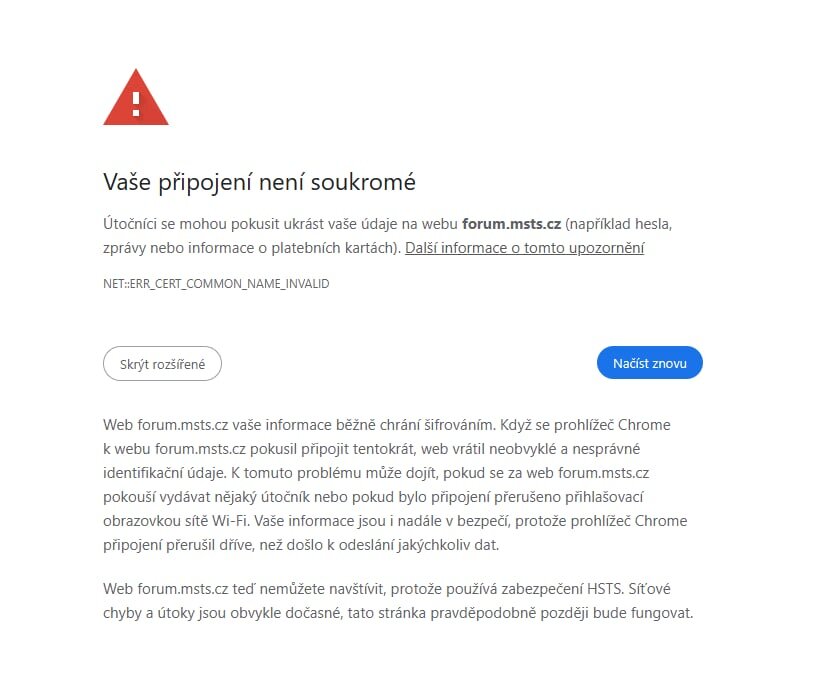

Tohle hlášení znamená, že web forum.msts.cz má problém s SSL certifikátem – konkrétně:

NET::ERR_CERT_COMMON_NAME_INVALID = certifikát neodpovídá doméně, na kterou se připojuješ.

Tom Kanka

Vlakvedoucí

Problém zabezpečení. Klikni na "Další informace o tomto upozornění", a pak dole na "Přesto otevřít ...", nebo "Pokračovat na nezabezpečený web", nebo co to tam nabízí.Zdravím,

dnes se z domácí wifi (poskytovatel O2) nedokážu dostat na stránky fóra a stránky Pikku. Vše ostatní funguje a z mobilu přes mobilní data se připojím v pohodě. Dokázal by mi někdo prosím poradit, kde může být zakopaný pes?

Děkuji

Alois Nebel

Posunovač

Není dobré chodit na nezabezpečený web a administrátor by měl především aktualizovat HTTPS certifikát.

To, že to někomu funguje a někomu ne, je dáno cache v prohlížeči.

To, že to někomu funguje a někomu ne, je dáno cache v prohlížeči.

dvacka

Průvodčí

Tomu rozumím. Taky se mi vypnutí zabezpečení nelíbí.Není dobré chodit na nezabezpečený web a administrátor by měl především aktualizovat HTTPS certifikát.

Tím pádem i Pikku by měl aktualizovat HTTPS certifikát.

Alois Nebel

Posunovač

Pokud má stejný problém, tak ano. HTTPS certifikáty nejsou věčné a je potřeba je čas od času aktualizovat.

Já jsem administrátorovi nabízel pomoc, ale nepřišla od něj žádná odpověď, takže to dál neřeším.

Já jsem administrátorovi nabízel pomoc, ale nepřišla od něj žádná odpověď, takže to dál neřeším.

Tom Kanka

Vlakvedoucí

Mě to už dlouho dělá taky, když jdu k Pikku přes O2. Jinak v pohodě.Díky moc za rady

Nakonec mě z webů vyhazovalo zabezpečení O2 ...

Alois Nebel

Posunovač

Ten štít od O2 je dobrá věc. Sám jsem si ho povinně zapnulMě to už dlouho dělá taky, když jdu k Pikku přes O2. Jinak v pohodě.

Alois Nebel

Posunovač

Ahoj,

na https://forum.msts.cz je chyba:

NET::ERR_CERT_COMMON_NAME_INVALID

Server pravděpodobně vrací špatný SSL certifikát – neodpovídá doméně forum.msts.cz.

Prosím zkontrolujte:

1) Jaký certifikát server skutečně vrací (např. přes: openssl s_client -connect forum.msts.cz:443 -servername forum.msts.cz)

2) Že certifikát obsahuje forum.msts.cz v SAN (Subject Alternative Name)

3) Nastavení webserveru:

Nginx: server_name forum.msts.cz;

Apache: ServerName forum.msts.cz

4) Že není použit defaultní certifikát pro jiný web (časté u více webů na jedné IP – SNI problém)

5) Pokud je použita proxy/CDN (Cloudflare apod.), že neposílá jiný certifikát

Web má HSTS, takže se na něj nejde vůbec připojit.

Díky

na https://forum.msts.cz je chyba:

NET::ERR_CERT_COMMON_NAME_INVALID

Server pravděpodobně vrací špatný SSL certifikát – neodpovídá doméně forum.msts.cz.

Prosím zkontrolujte:

1) Jaký certifikát server skutečně vrací (např. přes: openssl s_client -connect forum.msts.cz:443 -servername forum.msts.cz)

2) Že certifikát obsahuje forum.msts.cz v SAN (Subject Alternative Name)

3) Nastavení webserveru:

Nginx: server_name forum.msts.cz;

Apache: ServerName forum.msts.cz

4) Že není použit defaultní certifikát pro jiný web (časté u více webů na jedné IP – SNI problém)

5) Pokud je použita proxy/CDN (Cloudflare apod.), že neposílá jiný certifikát

Web má HSTS, takže se na něj nejde vůbec připojit.

Díky

Alois Nebel

Posunovač

Ano, ale chybí explicitně forum.msts.cz a to je ten problém. Proto blbne i web od Pikka, protože používá stejnou subdoménuMně to normálně funguje, posílá se certifikát se SAN:

X509v3 Subject Alternative Name:

DNS:*.msts.cz, DNS:msts.cz

což je správně.

nytek23

Začátečník

Blbost, je tam *.msts.cz, explicitně forum.msts.cz tam být nemusí.Ano, ale chybí explicitně forum.msts.cz a to je ten problém. Proto blbne i web od Pikka, protože používá stejnou subdoménuAle už mlčím.

Alois Nebel

Posunovač

Máš pravdu v tom, že z pohledu standardu *.msts.cz opravdu pokrývá forum.msts.cz, takže čistě technicky tam explicitní forum.msts.cz být nemusí. Let’s Encrypt i obecně wildcard certifikáty jsou právě na to určené.Blbost, je tam *.msts.cz, explicitně forum.msts.cz tam být nemusí.

Jenže problém je zjevně praktický: části uživatelů to na PC padá na NET::ERR_CERT_COMMON_NAME_INVALID, zatímco na mobilu nebo jinde to funguje. To ukazuje spíš na problém kompatibility po cestě (např. AVG/Avast HTTPS kontrola, proxy, cache, jiný trust path), ne na to, že by wildcard byl podle pravidel špatně. To, že je wildcard správně, tedy ještě nevylučuje reálný problém u části klientů. Na SSL Labs navíc server vychází v pořádku, takže chyba nemusí být přímo v samotném certifikátu na serveru.

Takže bych to formuloval takto: wildcard je standardně správně, ale protože to části lidí reálně padá, stálo by za to ověřit celý řetězec včetně antivirů/proxy a případně zkusit certifikát i s explicitním forum.msts.cz a pikku.msts.cz jako praktický test kompatibility.

Alois Nebel

Posunovač

Podívám se doma. V práci jsem na mobilu a to funguje.To by asi fungovalo, ale je to řešení chyby klienta na straně serveru. Ono by docela pomohlo, kdybychom viděli, jaké SAN to ukazuje uživatelům, kterým to vrací ERR_CERT_COMMON_NAME_INVALID.

Tygy

Průvodčí

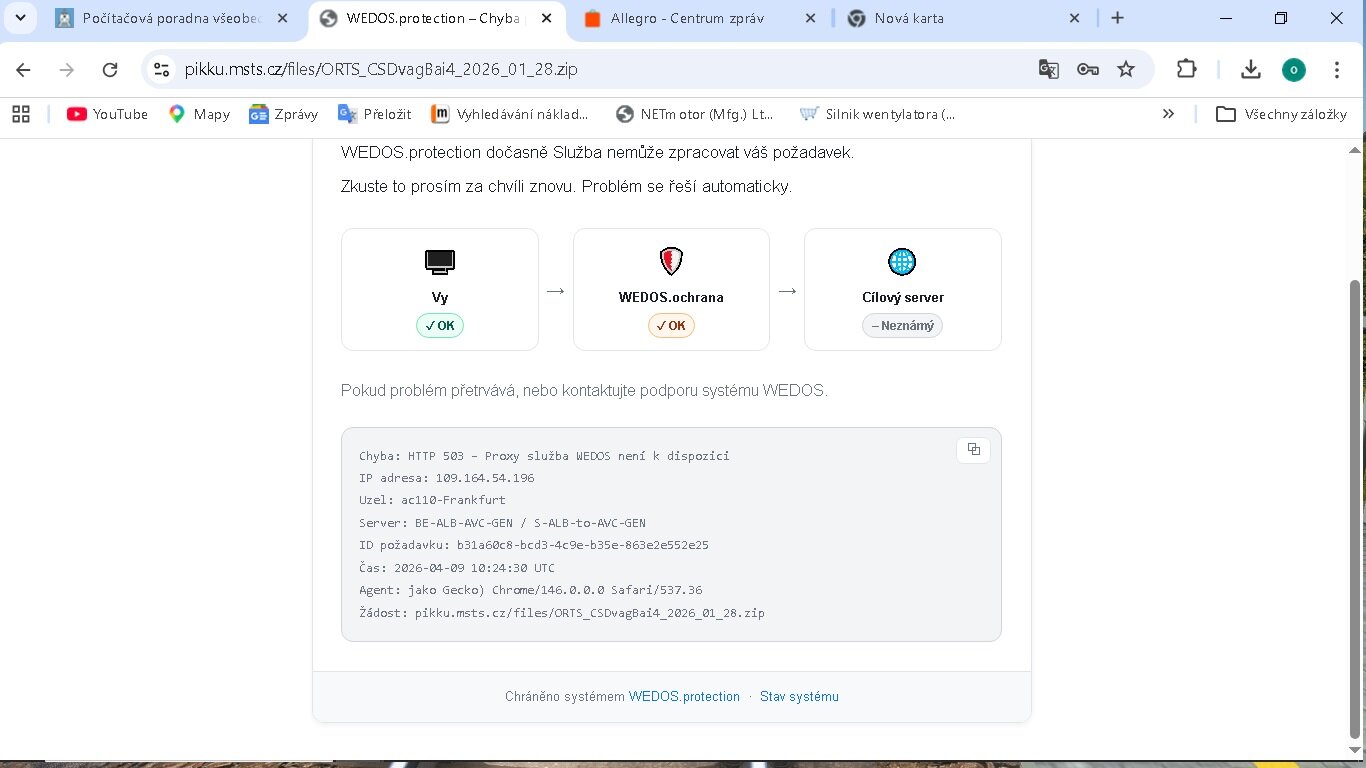

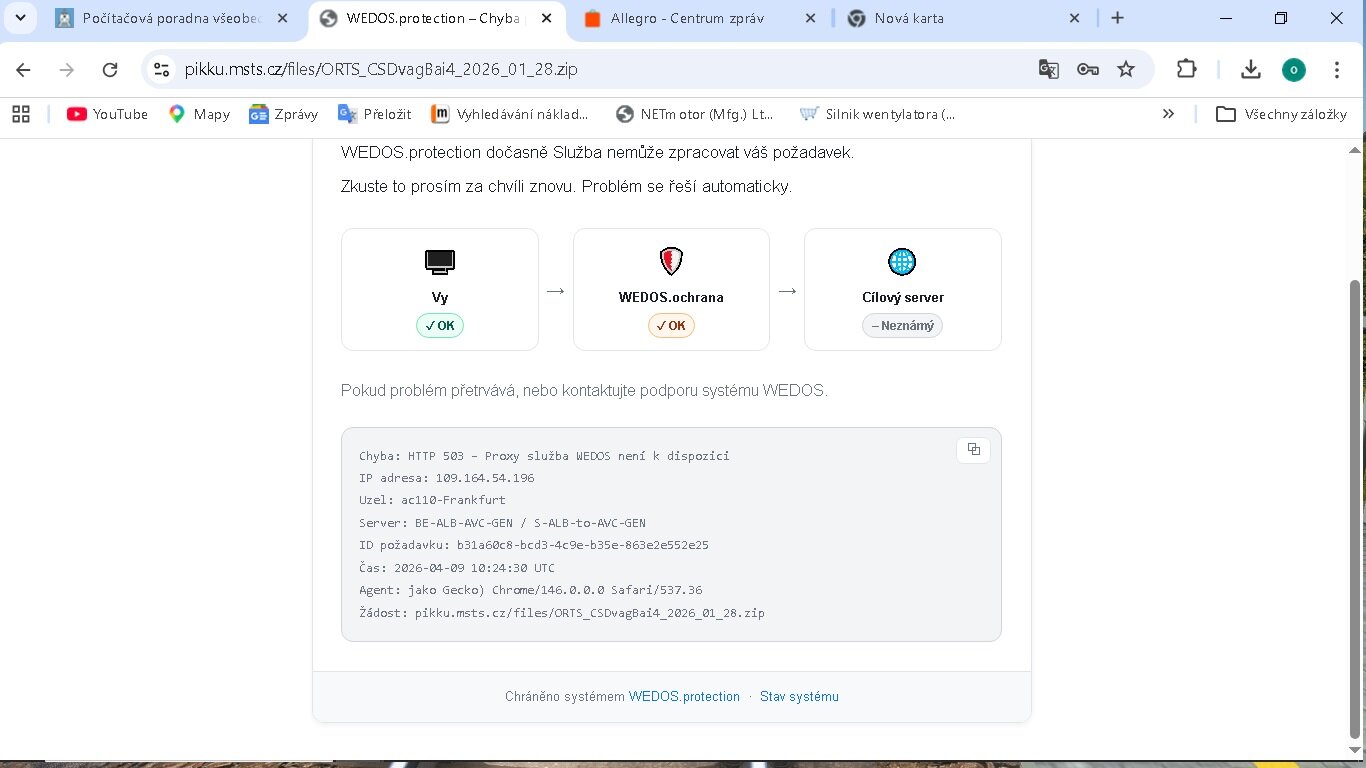

Něco na tom bude. Blokaci hází Wedos.protection.

Už se mi sice pár modelů podařilo stáhnout, ale je to jako při hře Bingo. Kliknu na políčko "Stáhnout" a buď začne stahování nebo výše uvedená hláška. Chvíli to přemýšlí a pak se rozhodne. Mozilla nebo Chrome prohlížeč neovlivňují danou situaci.

Někdy se to stáhne až po 6.pokusu, něco reaguje hned, něco taky prozatím nikdy.

Už se mi sice pár modelů podařilo stáhnout, ale je to jako při hře Bingo. Kliknu na políčko "Stáhnout" a buď začne stahování nebo výše uvedená hláška. Chvíli to přemýšlí a pak se rozhodne. Mozilla nebo Chrome prohlížeč neovlivňují danou situaci.

Někdy se to stáhne až po 6.pokusu, něco reaguje hned, něco taky prozatím nikdy.